Болтливый электросчётчик

Специалисты по кибербезопасности обеспокоены появлением нового метода кибератак, называемого "hertzbleed" («частотное кровотечение»). Такие атаки основываются на анализе текущего энергопотребления компьютера, которое в случаях применения процессоров Intel и AMD оперативно меняется в зависимости от сложности выполняемой задачи. Когда процессор загружен слабо, его тактовая частота снижается ради экономии энергии. При повышении нагрузки частота увеличивается.

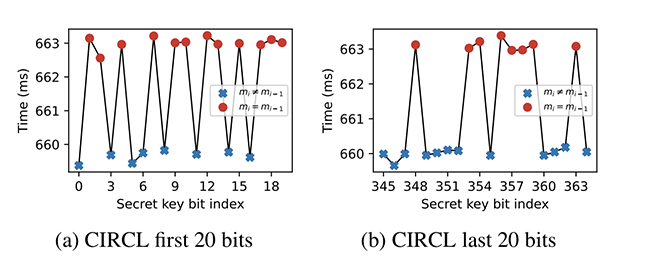

Если злоумышленник каким-то образом получит доступ к умному счётчику электроэнергии, который постоянно измеряет потребляемую отдельным компьютером мощность, или к датчику напряжения на ядрах процессора, он может попытаться устроить «частотное кровотечение». Каким образом? Например, алгоритм шифрования SIKE (Supersingular Isogeny Key Encapsulation), считающийся супернадёжным и устойчивым к квантовым вычислениям, устроен так, что с каждым битом секретного ключа производится большое количество операций, объём которых зависит от значения бита. Таким образом, колебания энергопотребления повторяют биты используемого секретного ключа.

Конечно, процессор одновременно выполняет множество задач (не только криптографических), так что на практике не всё так просто. Однако многократно послав компьютеру одно и то же зашифрованное сообщение, можно усреднить временную характеристику его энергопотребления, увеличив вероятность взлома.

А поскольку от текущей тактовой частоты процессора зависит время обработки данных, злоумышленники могут анализировать задержки в ответе компьютера и пытаться извлекать из них информацию. В таком случае роль болтливого энергосчётчика играет адаптивная схема энергосбережения, встроенная в системную плату.